Analystes de la sécurité de l'information

Où souhaitez-vous aller ensuite ?

Ou, explorez cette profession en détail...

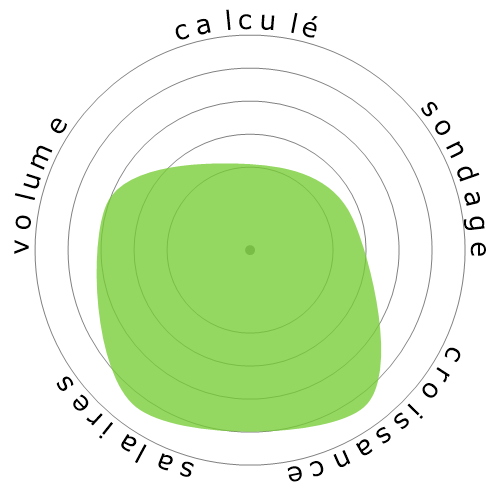

Que montre ce flocon de neige ?

Qu'est-ce que c'est ?

Nous évaluons les emplois en utilisant quatre facteurs. Ceux-ci sont :

- Risque d'automatisation

- Croissance de l'emploi

- Salaires

- Volume de postes disponibles

Ce sont quelques points clés à prendre en compte lors de la recherche d'un emploi.

Les gens ont également vu

Risque d'automatisation calculé

Risque Modéré (41-60%) : Les professions présentant un risque modéré d'automatisation impliquent généralement des tâches routinières mais nécessitent toujours un certain jugement et interaction humains.

Plus d'informations sur ce que représente ce score et comment il est calculé sont disponibles ici.

Sondage utilisateur

Nos visiteurs ont voté qu'ils ne sont pas sûrs si cette profession sera automatisée. Cette évaluation est davantage soutenue par le niveau de risque d'automatisation calculé, qui estime 58% de chances d'automatisation.

Que pensez-vous du risque de l'automatisation?

Quelle est la probabilité que Analystes de la sécurité de l'information soit remplacé par des robots ou l'intelligence artificielle dans les 20 prochaines années ?

Sentiment

Le graphique suivant est affiché là où il y a suffisamment de votes pour produire des données significatives. Il présente les résultats des sondages utilisateurs au fil du temps, offrant une indication claire des tendances de sentiment.

Sentiment au fil du temps (annuellement)

Croissance

On s'attend à ce que le nombre de postes vacants pour 'Information Security Analysts' augmente 32,7% d'ici 2033

Emploi total, et estimations des offres d'emploi

Les prévisions mises à jour sont attendues 09-2025.

Salaires

En 2023, le salaire annuel médian pour 'Information Security Analysts' était de 120 360 $, soit 58 $ par heure.

'Information Security Analysts' ont été payés 150,4% de plus que le salaire médian national, qui était de 48 060 $

Salaires au fil du temps

Volume

À partir de 2023, il y avait 175 350 personnes employées en tant que 'Information Security Analysts' aux États-Unis.

Cela représente environ 0,12% de la main-d'œuvre employée à travers le pays

Autrement dit, environ 1 personne sur 866 est employée en tant que 'Information Security Analysts'.

Description du poste

Planifiez, mettez en œuvre, mettez à niveau ou surveillez les mesures de sécurité pour la protection des réseaux informatiques et des informations. Évaluez les vulnérabilités du système pour les risques de sécurité et proposez et mettez en œuvre des stratégies d'atténuation des risques. Peut garantir que des contrôles de sécurité appropriés sont en place pour protéger les fichiers numériques et l'infrastructure électronique vitale. Peut répondre aux violations de la sécurité informatique et aux virus.

SOC Code: 15-1212.00

Commentaires (18)

It'll be a race between red and blue team businesses to implement increasingly better models. Social engineering sure, but meh honestly. Will you be able to find incredibly difficult scraps or oversights the model missed? Will it be worth the risk and investment of the pentester? Overall bleak outlook.

Répondre au commentaire